首頁 » 最新消息 » 防範WannaCry勒索病毒緊急應變措施以及其他勒索程式

直接進入主題,

此次的WannaCry勒索病毒(程式)的攻擊行為跟之前常見的勒索程式不一樣!

圖檔來自維基百科並遵照版權使用

狀況

已經持續氾濫很久的勒索程式(不能稱之為病毒),在電腦世界早已肆虐很多年了,在這幾年特別的嚴重且明顯,所以很多人以為這次的WannaCry勒索病毒跟之前常見的Reveton、CryptoLocker、CryptoLocker.F、TorrentLocker、CryptoWall、KeRanger、RSA4096、Mischa、WannaCry是一樣的,其實不然,其最大的差異是感染途徑不太相同,此次的WannaCry勒索病毒主要是透過【作業系統】的漏洞,採【主動掃描】的方式,在網路上隨機掃描,隨機攻擊。

判斷

要如何得知我的作業系統是否比較容易成為這一波攻擊的目標?

-

我的電腦網路沒有安裝網路分享器 – 反之,我家裡 / 公司有安裝耶!恭喜您,您被攻擊的機會少了1/3。

分享器長這樣(左邊那台,不是右邊的數據機)

-

我的電腦作業系統是 WINDOWS XP、WINDOWS VISTA、WINDOWS 7 、WINDOWS 8或8.1 – 反之,我家的作業系統是最新的WINDOWS 10!恭喜您,您被攻擊的機會又少了1/3。(Server版本的朋友,請找您們家的資管人員吧,不在此篇文章協助的範圍內)

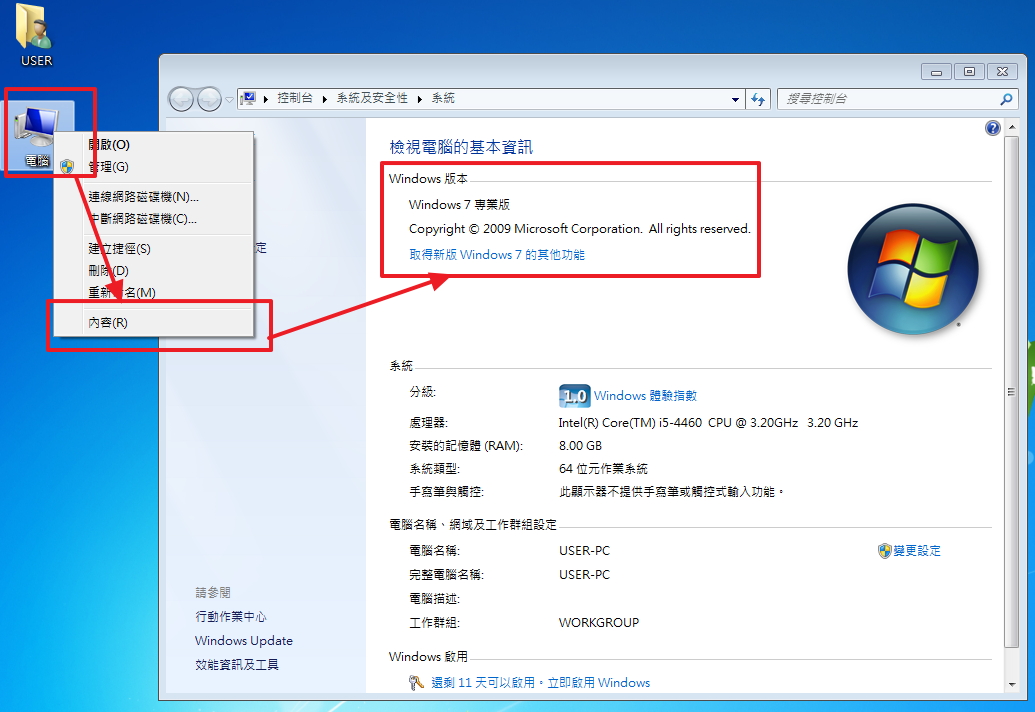

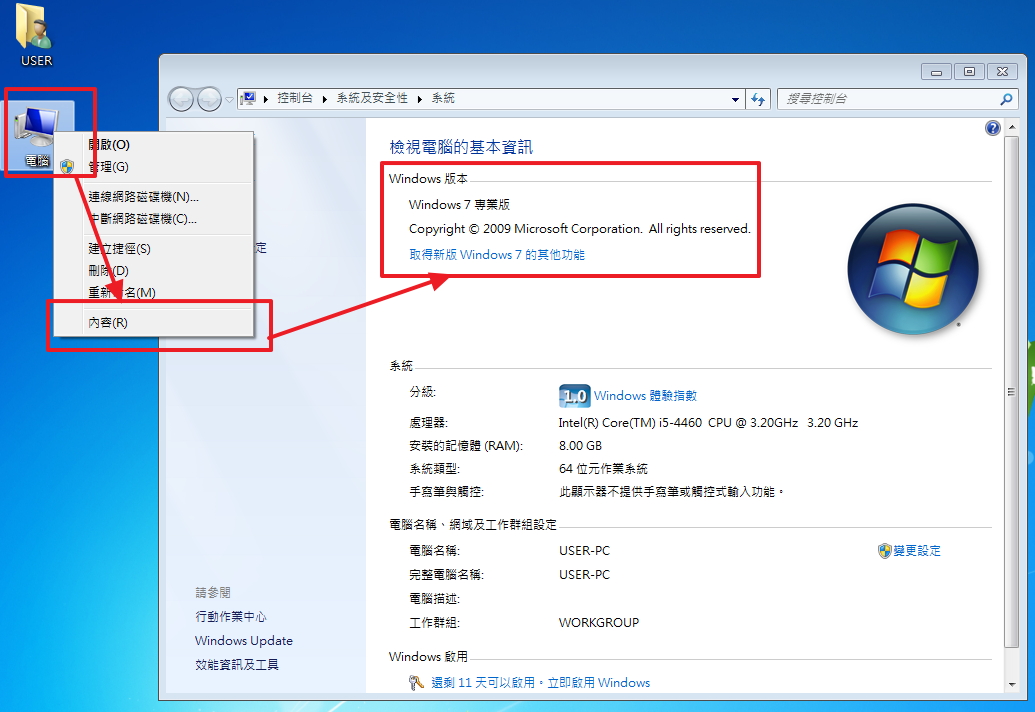

如何確認作業系統 – 電腦 – 右鍵 – 內容,下圖為WINDOWS 7版本的作業系統。

-

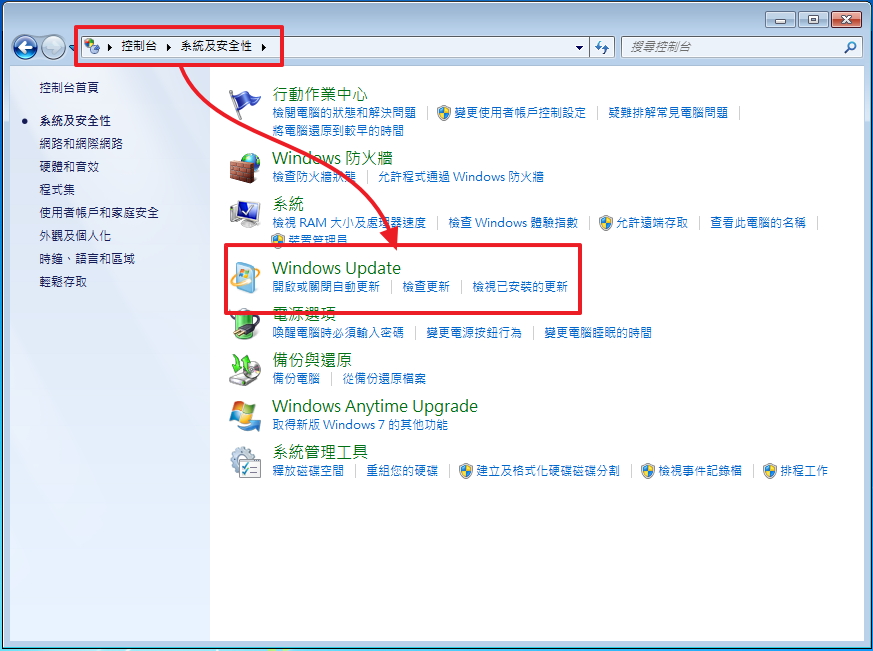

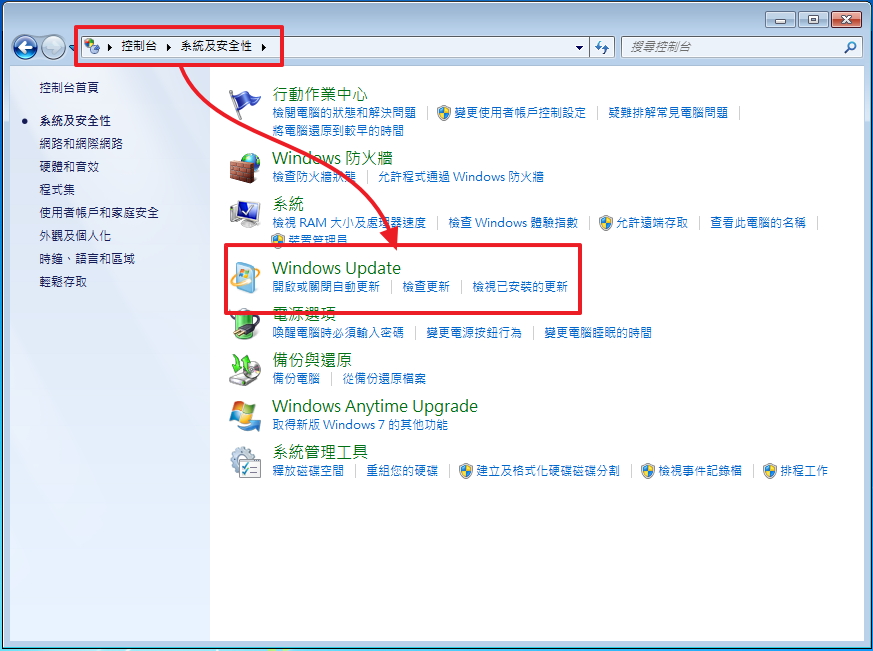

我的電腦沒有任何防毒軟體,也從未更新過 – 反之我有安裝防毒軟體(付費免費都好,且需要有更新病毒碼),而且也有定時更新作業系統(自動更新或手動更新都好)!恭喜您,您被攻擊的機會再少1/3。下圖為WINDOWS 7的WINDOWS UPDATE,至於各家防毒軟體的更新方式,就不再一一贅述。

應變措施

根據上面三點,您立即可以做的是:

-

下載對應作業系統的修補檔,且離線更新,離線就是拔掉網路線,避免運氣太好,一開機就被隨機攻擊,但下載無法是離線下載的,您可以找一個確定系統比較新(或不怕死)的朋友幫您下載到隨身碟,再拿掉自己的電腦安裝,以下是系列的下載連結,請自行挑選服用。

至於WINDOWS 10版本的朋友,直接用內建的WINDOWS更新即可(WINDOWS 10 預設是自動更新的)。

-

添購並安裝路由器(IP分享器),由於此次WannaCry病毒主動對特定的Port攻擊,所以一台分享器是可以簡易的防止電腦直接暴露在網路上的。

-

考慮購買安裝防毒軟體或是將作業系統,升級到WINDOWS 10。

安全了嗎?

我照足上面的建議處理我的網路環境了,這樣我就安全了嗎?不~上面那些應變措施,只是應對此次的【主動掃描作業系統漏洞經由網路PORT】攻擊的WannaCry勒索病毒,而之前常見的Reveton、CryptoLocker、CryptoLocker.F、TorrentLocker、CryptoWall、KeRanger、RSA4096、Mischa、WannaCry,則是利用使用者的操作疏失或輕忽,進而點擊不知名連結,或是進入掛馬網站,在不知不覺中被惡意程式植入電腦,伺機的發作,將電腦中的特定副檔名檔案加密,並以此密碼勒索使用者解密不定的費用,並且使用很難追蹤的網路虛擬貨幣 – 比特幣 支付贖款。

所以平常時,對付其他的勒索程式,並不是一個修補程式就可以解決,透過各種案例,目前只能分析歸納幾個比較容易被植入惡意程式的狀態,如下:

-

作業系統比較老舊,如WINDOWS XP、WINDOWS VISTA、WINDOWS 7 、WINDOWS 8或8.1(還在用3.1跟DOS的朋友,您們別擔心,沒您們的事:P)。

-

習慣使用舊版IE瀏覽器,如IE6、IE8等。

-

有安裝網路FLASH播放程式,且從未更新者。

-

有安裝java網路程式,且版本太舊者。

-

對於信件中的超連結或是對話中的超連結,點擊前無任何防範心態或驗證者。(根據筆者的經驗,E-MAIL的超連結點擊,大概是最可能的管道)

-

喜歡瀏覽一些特別的網站,比如:免費的漫畫、好康的影片、超棒的程式之類的。

洋洋灑灑一大堆,這也是為何到目前為止,尚未能且正確判斷真正的感染途徑為何的原因,變數太多。

平常的應變措施

已上面的訊息而言,個人建議的對應措施如下:

-

安裝比較新的作業系統,比如WINDOWS 10,早晚得適應的,何苦硬撐?還是您想用Ubuntu?

-

新版作業系統就有新版瀏覽器,也可以考慮改用其他瀏覽器的新版,如:Chrome。

-

不再使用Flash撥放程式,若無可避免一定得用,請定期更新,手動更新路路徑如下:

-

持續的更新Java程式,不管是手動還是自動,路徑如下:

-

任何超連結都不要輕易的點擊,除非您對該網域或是超連結有極度信心,非得點擊不可又不確定時,您可以透過一些工具確認連結是否有問題,如線上網址掃描工具,如下:

-

考慮購買安裝有沙盒或安全瀏覽的防毒防護軟體。

-

發覺電腦動作緩慢,立即打開檔案總管檢查檔案是否有異狀,若有異狀,立即拔掉電源(不是網路線),再立即尋求救援。

拉哩拉雜寫了一大堆,主要是希望長時間使用網路的朋友,能夠減少對勒索程式的恐懼,並非完全無敵,良好的使用習慣才是最好的保護傘。